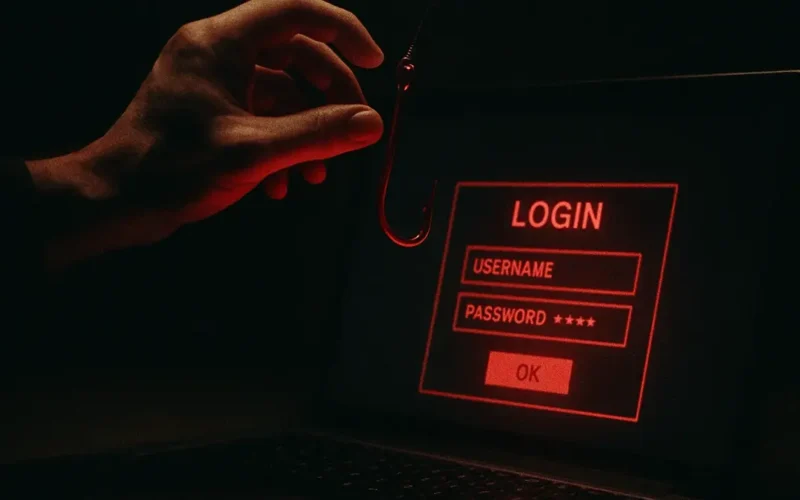

Un attacco phishing riesce quando l’aggressore ottiene l’accesso a credenziali, dati sensibili o sistemi, sfruttando la debolezza di alcuni fattori-chiave. Il fattore umano, la qualità del messaggio e la tecnologia difensiva sono fondamentali per l’efficacia dell’attacco. Questo articolo evidenzia i principali elementi che rendono possibile un attacco di phishing e ciò che lo rende pericoloso.

Che cosa si intende per “attacco phishing” e perché avviene

Un attacco phishing è una forma di ingegneria sociale in cui un malintenzionato si spaccia per una fonte affidabile, per indurre la vittima a svelare informazioni come password o dati finanziari. Wikipedia+1

L’obiettivo è quasi sempre finanziario: secondo recenti dati, il 95 % delle violazioni dati ha una motivazione economica. Spacelift+1

In sostanza: senza un messaggio credibile, un target vulnerabile e senza un sistema di difesa debole, l’attacco difficilmente “funziona”.

Quali sono i tre pilastri che permettono il successo di un phishing

1. Il fattore umano: la vittima

Il 74 % degli attacchi phishing efficaci è almeno in parte attribuibile a errore umano, come scarsa attenzione o mancanza di consapevolezza. Spacelift+1

Un altro studio afferma che il fattore psicologico — fiducia, distrazione, pressione temporale — è determinante per il successo. ScienceDirect

Ad esempio: gli utenti che utilizzano dispositivi mobili hanno un rischio maggiore del 25-40 % rispetto a quelli desktop. Keepnet Labs

In sintesi: l’attaccante punta su qualcuno che cade nella trappola, non tanto sulla “sicurezza tecnica” del sistema.

- Come riconoscere un sito di phishing: guida completa

- Differenza tra phishing e spear phishing per aziende

- Phishing: cos’è, come funziona e — soprattutto — come difendersi

2. Qualità del messaggio e contestualizzazione

Un attacco ha più probabilità di successo quando il messaggio appare credibile, urgente o rilevante per la vittima.

Esempio: un’email che sembra provenire dall’azienda, con richieste amministrative o finanziarie, crea pressione.

Secondo recenti dati, gli attacchi personalizzati alimentati da IA sono cresciuti di oltre +1.200 % e generano tassi di clic significativamente superiori. DeepStrike+1

In pratica: la credibilità del messaggio è un requisito essenziale.

3. Debolezze tecniche e di controllo

Anche se l’elemento umano è centrale, le vulnerabilità tecniche o gestionali favoriscono l’esito dell’attacco.

Esempi: mancata autenticazione a fattore multiplo, filtri email insufficienti, processi interni senza doppia verifica. blog.usecure.io+1

Quanto più i controlli sono deboli, tanto più facile è bypassare la rete di protezione.

Quindi: senza controlli tecnici e organizzativi adeguati, anche un attacco “mediocre” può riuscire.

Quali dati supportano che il phishing sia un vettore così efficace

- Nel report “Phishing Statistics 2025” viene indicato che la media dei costi di una violazione legata al phishing è circa 4,88 milioni di $. DeepStrike

- Nel 2024, gli attacchi di compromissione email (BEC) hanno generato perdite per 2,7 miliardi di $ solo negli USA. DeepStrike

- Il 96 % delle organizzazioni ha riportato almeno un attacco phishing nell’ultimo anno. AAG IT Services

Questi numeri confermano che il phishing è uno dei vettori più affidabili per gli aggressori.

Quali tipologie di phishing funzionano maggiormente

Spear-phishing e attacchi mirati

Quando l’attaccante prepara un messaggio personalizzato indirizzato a un individuo o un reparto, le probabilità aumentano.

Gli studi segnalano che gli executive sono 23 % più vulnerabili agli attacchi personalizzati da IA. Keepnet Labs+1

Attacchi tramite mobile, sms e social

Non solo email: SMS (smishing), messaggi sui social, persino QR code (quishing) sono vettori efficaci. Wikipedia

Ciò che conta è che il messaggio arrivi nel contesto giusto, al momento giusto, e che la vittima agisca.

Uso dell’IA e automazione

Gli attacchi alimentati dall’IA possono generare contenuti più realistici, personalizzati e in scala. Questo rende più facile convincere la vittima e bypassare filtri. DeepStrike

Quali controlli aumentano la probabilità di fallimento dell’attacco phishing

- Implementare l’autenticazione a più fattori (MFA) riduce drasticamente l’efficacia degli attacchi.

- Formazione continua del personale e simulazioni realistiche aiutano a ridurre il “fattore umano” vulnerabile. blog.usecure.io+1

- Filtri email avanzati, monitoraggio delle comunicazioni e policy interne di doppio controllo sulle richieste finanziarie. bitlyft.com+1

In breve: la combinazione di tecnologia, formazione e processi operativi è ciò che rende l’attacco meno probabile.

H2: Perché è importante capire ciò che rende un attacco phishing “riuscito”

Conoscere i fattori che determinano il successo dell’attacco significa poter costruire difese mirate; non basta “essere consapevoli”, serve agire.

Le conseguenze sono concrete: perdita finanziaria, reputazione danneggiata, sanzioni normativi per data breach. bitlyft.com

Capire come funzionano gli attacchi aiuta imprese e privati a costruire sistemi più resilienti.

FAQ

D: Qual è il fattore principale che rende un attacco phishing efficace?

R: Il fattore umano — la vittima che clicca, inserisce credenziali o apre un allegato — rappresenta la componente principale del successo dell’attacco. Studi indicano che circa il 74 % degli attacchi phishing ha una componente di errore umano. Spacelift+1

D: Le tecnologie avanzate come l’IA rendono il phishing inevitabile?

R: Non inevitabile, ma più pericoloso. L’IA amplifica la personalizzazione e la credibilità dei messaggi di phishing, aumentando il rischio. Tuttavia, controlli robusti come MFA, formazione e filtri avanzati continuano a ridurre l’efficacia. DeepStrike

D: Le aziende piccole sono meno a rischio di quelle grandi?

R: Non necessariamente. Le aziende piccole spesso hanno risorse di sicurezza inferiori e controlli più deboli, il che può rendere più facile un attacco. Il successo dipende più dall’efficacia delle difese e dalla consapevolezza che dalla dimensione.

D: Quali sono gli indicatori che un messaggio potrebbe essere phishing?

R: Alcuni segnali: richiesta urgente o fuori contesto, mittente che non corrisponde, link che porta a sito diverso, errori grammaticali o stilistici, uso di minacce o ricompense immediate. Se il messaggio richiede azione rapida senza verifica, è sospetto.